Интеграция с KUMA SIEM

Интеграция с SIEM-системой KUMA

Kaspersky Unified Monitoring and Analysis Platform (KUMA) предназначена для централизованного сбора, анализа и корреляции событий информационной безопасности из различных источников данных с целью выявления потенциальных киберинцидентов и их оперативного нейтрализации. Основная задача процесса интеграции фидов Solar TI Feeds в KUMA заключается в организации эффективного сбора и обработки CSV-файлов, генерируемых агентом Solar TI Feeds Agent.

Требования к интеграции:- Установленный и настроенный агент Solar TI Feeds Agent на системе-источнике;

- Доступ к KUMA SIEM с правами администратора;

- Скачанный пакет экспертизы "4rays TI Cloud SIEM Content" для KUMA.

Пароль для пакета экспертизы KUMA:

F1gt~/r#q'gi\OE8,94e

Импорт контента в KUMA SIEM

Для начала работ по настройке требуется импортировать в SIEM package контента “4rays TI Cloud SIEM Content” в тенант Shared.

В набор входят следующие объекты (по умолчанию находятся в директории 4rays TI Cloud):

Нормализаторы:- [4rays] TI Cloud IOC Normalizer.

- [4rays] Config_TI IP IOC List;

- [4rays] Config_TI Domain and URL IOC List;

- [4rays] Config_TI Hash IOC List;

- [4rays] Tech_TI IOC Hits Statistics;

- [4rays] Tech_TI IOC Tracking Activity;

- [4rays] Tech_Alert Stop List.

- [4rays] External Source IP Address;

- [4rays] External Destination IP Address;

- [4rays] Event from Detection System;

- [4rays] Has a hash-sum.

- [4rays] Config_TI Cloud Parameters;

- [4rays] Exclusion_TI Cloud.

- S.4rays_EventCategory.

- [4rays] Profile_TI IP IOC Add;

- [4rays] Profile_TI IP IOC Delete;

- [4rays] Profile_TI Domain or URL IOC Add;

- [4rays] Profile_TI Domain or URL IOC Delete;

- [4rays] Profile_TI Hash IOC Add;

- [4rays] Profile_TI Hash IOC Delete.

- [4rays] Tech_TI IP IOC Collect Hits Statistics;

- [4rays] Tech_TI Domain or URL IOC Collect Hits Statistics;

- [4rays] Tech_TI Hash IOC Collect Hits Statistics;

- [4rays] Tech_TI IOC Detected;

- [4rays] Alert_TI IOC Detected;

- [4rays] NoAlert_High_TI IOC Detected;

- [4rays] NoAlert_Medium_TI IOC Detected.

- [4rays] TI IOC Alert Generator.

Также необходимо импортировать поле расширенной схемы событий из файла 4raysT TI Cloud extended-fields.json.

Для этого выполните следующие действия: Перейти в Параметры → Расширенная схема событий → Импорт

Описание контента загрузки фидов

Часть контента SIEM, предназначенная для загрузки и предварительной обработки фидов из CSV-файлов, формируемых агентом, представлена следующими логическими блоками:

Нормализация фидов:- [4rays] TI Cloud IOC Normalizer - нормализатор для обработки записей о фидах всех типов.

Поступающие из фидов индикаторы проходят дополнительную обработку по полю Value.

Конфигурационные активные листы с данными о фидах:- [4rays] Config_TI IP IOC List - конфигурационный активный лист для хранения индикаторов типов ipv4-addr и ipv6-addr;

- [4rays] Config_TI Domain and URL IOC List - конфигурационный активный лист для хранения индикаторов типов domain-name и url;

- [4rays] Config_TI Hash IOC List - конфигурационный активный лист для хранения индикаторов типа hash. Конфигурационные табличные списки не имеют ограничений по TTL, релевантность и актуальность записей в данном формате интеграции определяется на стороне платформы TI Cloud. Поддержание актуального содержимого на стороне SIEM осуществляется на основе действий по полю Action.

Правила для активного листа [4rays] Config_TI IP IOC List:

- [4rays] Profile_TI IP IOC Add - правило для обработки действий по добавлению (CREATE) и обновлению (UPDATE) записей индикаторов типов ipv4-addr и ipv6-addr;

- [4rays] Profile_TI IP IOC Delete - правило для обработки действий по удалению (DELETE) записей индикаторов типов ipv4-addr и ipv6-addr.

Правила для активного листа [4rays] Config_TI Domain and URL IOC List:

- [4rays] Profile_TI Domain or URL IOC Add - правило для обработки действий по добавлению (CREATE) и обновлению (UPDATE) записей индикаторов типов domain-name и url;

- [4rays] Profile_TI Domain or URL IOC Delete - правило для обработки действий по удалению (DELETE) записей индикаторов типов domain-name и url.

Правила для активного листа [4rays] Config_TI Hash IOC List:

- [4rays] Profile_TI Hash IOC Add - правило для обработки действий по добавлению (CREATE) и обновлению (UPDATE) записей индикаторов типа hash;

- [4rays] Profile_TI Hash IOC Delete - правило для обработки действий по удалению (DELETE) записей индикаторов типа hash.

Настройка контента загрузки фидов

Для настройки контента по загрузке фидов в списки SIEM необходимо выполнить следующие шаги:

Настройка процесса актуализации конфигурационных списков

- Привяжите к коррелятору, через который планируется обработка фидов, набор операционных корреляционных правил для актуализации конфигурационных активных листов:

- [4rays] Profile_TI IP IOC Add;

- [4rays] Profile_TI IP IOC Delete;

- [4rays] Profile_TI Domain or URL IOC Add;

- [4rays] Profile_TI Domain or URL IOC Delete;

- [4rays] Profile_TI Hash IOC Add;

- [4rays] Profile_TI Hash IOC Delete.

- Обновите конфигурацию коррелятора для активации указанных корреляционных правил и связанных с ними активных листов.

Настройка сбора и обработки фидов

Для настройки коллектора и нормализатора для сбора и обработки событий о поступлении новых индикаторов в фидах требуется выполнить следующие действия:

- В необходимом тенанте создайте и настройте коллектор [4rays] TI Cloud IOC Collector, который по мере генерации новых CSV-файлов в отдельной директории на системе, где запущен агент 4rays, будет осуществлять сбор и передачу их содержимого на сторону SIEM. Формат именования CSV-файлов и директория, в которой хранятся файлы, указаны в конфигурационном файле агента 4rays в параметрах outputFileName и outputDir соответственно.

- Предварительно настройте агента для передачи сохранения файлов в нужной директории:

- В параметре outputDir конфигурационного файла агента укажите адрес директории, в которой будут размещаться CSV-файлы.

- В параметре outputFileName конфигурационного файла агента укажите шаблон имени CSV-файлов, в которые будут помещаться данные по мере их генерации агентом. В случае использования конфигурационного файла агента, отличного от базового, именование и способ задания указанных параметры могут измениться.

- В параметрах парсинга событий укажите нормализатор [4rays] TI Cloud IOC Normalizer.

- В параметрах коллектора укажите коррелятор из п. 3.3.1 в качестве получателя событий. Рекомендуется также указывать в качестве получателя систему хранения событий для дальнейшей проверки их поступления.

Запуск агента Solar TI Feeds

После выполнения настроек в SIEM, описанных на предыдущих шагах, необходимо запустить агент Solar TI Feeds Agent на системе для генерации CSV-файлов с фидами (подробнее см. Руководство пользователя по работе с агентом).

После запуска агента будет сформирован файл первичной выгрузки, в котором будет содержаться актуальная и полная на данный момент база фидов TI Feeds.

Следующие файлы будут содержать записи только о тех индикаторах в фидах, для которых произошли изменения со времени предыдущего обновления.

Проверка работоспособности загрузки фидов в списки

Фиды поступают в SIEM в виде событий, после нормализации доступны для поиска следующими способами: Ресурсы → Активные сервисы → Коллекторы → [4rays] TI Cloud IOC Collector → Перейти к событиям

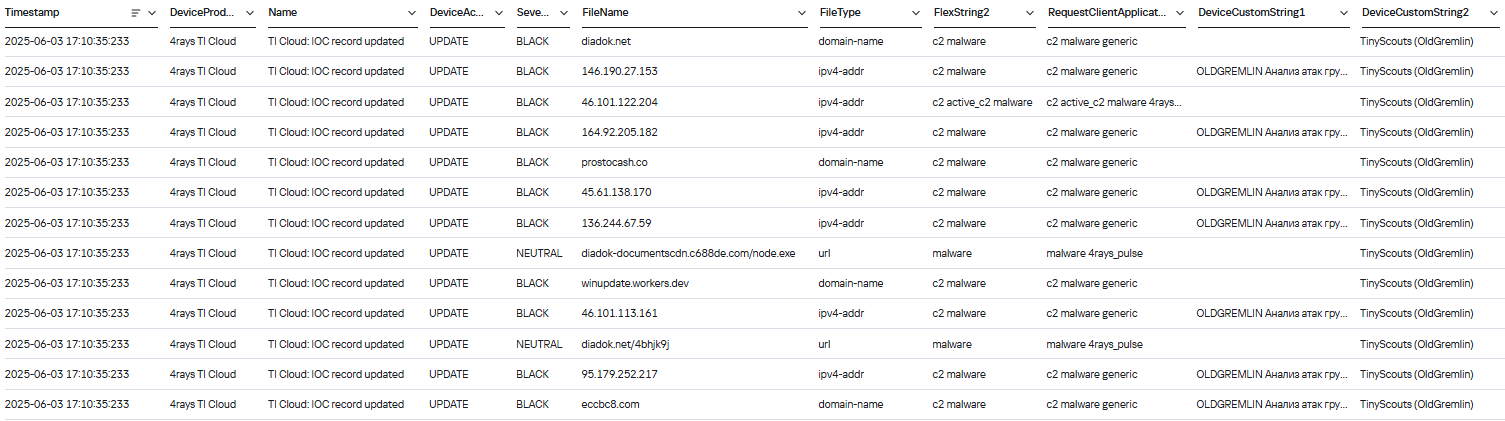

Или выполните поиск по фильтру (Рисунок 7): События → Поиск по фильтру: DeviceVendor = 'Solar Security' AND DeviceProduct ='4rays TI Cloud'

Рисунок 7 – Поиск фидов по фильтру в KUMA

После проверки наличия нормализованных событий требуется проверить заполнение конфигурационных списков:

Ресурсы → Активные сервисы → Корреляторы → [выбрать коррелятор, указанный в пункте 3.3.1] → Перейти к активным листам → найти листы по маске [4rays] Config_TI *Описание детектирующего контента

Технические поля корреляционного события:

| Критичность | Условия срабатывания |

|---|---|

| CorrelationRuleName | Имя корреляционного правила |

| AttackerHostID | Значение индикатора |

| VictimHostID | Хост, взаимодействовавший с индикатором |

| FlexString1 | Информация о взаимодействии |

| FlexString2 | Информация об индикаторе |

| S.4rays_EventCategory | Тэг, указывающий на получение события от СЗИ |

| Priority | Критичность срабатывания |

Контент для детектирования взаимодействий с фидами:

[4rays] Tech_TI IP IOC Collect Hits Statistics

Порядок срабатывания правила корреляции - 1.

| Проверяемые поля базового события | Тип паттерна проверки | Логика правила | Назначение технических полей | Генерация корреляционного события | Генерация алерта |

|---|---|---|---|---|---|

SourceAddress | IPAddress |

| Message = "4rays TI Cloud: IOC hit added to statistics"Code = [зона сработавшего фида]S.4rays_EventCategory = "4rays: Events from Attack Detection System"(см. примечание 1) | нет | нет |

DestinationAddressDestinationPort | IPAddressPort |

|

- Заполнение поля S.4rays_EventCategory осуществляется согласно фильтру [4rays] Event from Detection System, содержимое которого доступно для изменения с учетом СЗИ инфраструктуры (по умолчанию фильтр заполнен условиями на события наиболее распространенных источников категории СЗИ).

- Технические правила Collect Hits Statistics:

- проводят фильтрацию активности, заданной в словаре исключений [4rays] Exclusion_TI Cloud;

- заполняют информационный профиль срабатываний [4rays] Tech_TI IOC Hits Statistics (TTL = 30d), анализ которого позволяет увидеть все взаимодействия с фидами за последние 30 суток;

- заполняют технический лист [4rays] Tech_TI IOC Tracking Activity (TTL = 2d), который используется для генерации статистических корреляций.

- Технические правила Collect Hits Statistics сохраняют корреляционное событие только в случае, если сработало правило третьего порядка, поле Name добавлено в агрегацию для реализации механизма категоризации по полю S.4rays_EventCategory, имя правила корреляции доступно в поле CorrelationRuleName.

[4rays] Tech_TI Domain or URL IOC Collect Hits Statistics

Порядок срабатывания правила корреляции - 1.

| Проверяемые поля базового события | Тип паттерна проверки | Логика правила | Назначение технических полей | Генерация корреляционного события | Генерация алерта |

|---|---|---|---|---|---|

DestinationDnsDomain | Domain | Один из паттернов присутствует в листе | Message = "4rays TI Cloud: IOC hit added to statistics"Code = [зона сработавшего фида]S.4rays_EventCategory = "4rays: Events from Attack Detection System"(см. примечание 1) | нет | нет |

DestinationHostName | Domain | Один из паттернов присутствует в листе | |||

RequestUrl | URL | Один из паттернов присутствует в листе |

- Заполнение поля S.4rays_EventCategory осуществляется согласно фильтру [4rays] Event from Detection System, содержимое которого доступно для изменения с учетом СЗИ инфраструктуры (по умолчанию фильтр заполнен условиями на события наиболее распространенных источников категории СЗИ).

- Технические правила Collect Hits Statistics:

- проводят фильтрацию активности, заданной в словаре исключений [4rays] Exclusion_TI Cloud;

- заполняют информационный профиль срабатываний [4rays] Tech_TI IOC Hits Statistics (TTL = 30d), анализ которого позволяет увидеть все взаимодействия с фидами за последние 30 суток;

- заполняют технический лист [4rays] Tech_TI IOC Tracking Activity (TTL = 2d), который используется для генерации статистических корреляций.

- Технические правила Collect Hits Statistics сохраняют корреляционное событие только в случае, если сработало правило третьего порядка, поле Name добавлено в агрегацию для реализации механизма категоризации по полю S.4rays_EventCategory, имя правила корреляции доступно в поле CorrelationRuleName.

[4rays] Tech_TI Hash IOC Collect Hits Statistics

Порядок срабатывания правила корреляции - 1.

| Проверяемые поля базового события | Тип паттерна проверки | Логика правила | Назначение технических полей | Генерация корреляционного события | Генерация алерта |

|---|---|---|---|---|---|

FileHash | Hash (md5, sha-1, sha-256) |

| Message = "4rays TI Cloud: IOC hit added to statistics"Code = [зона сработавшего фида]S.4rays_EventCategory = "4rays: Events from Attack Detection System"(см. примечание 1) | нет | нет |

OldFileType | Hash (md5, sha-1, sha-256) |

|

- Заполнение поля S.4rays_EventCategory осуществляется согласно фильтру [4rays] Event from Detection System, содержимое которого доступно для изменения с учетом СЗИ инфраструктуры (по умолчанию фильтр заполнен условиями на события наиболее распространенных источников категории СЗИ).

- Технические правила Collect Hits Statistics:

- проводят фильтрацию активности, заданной в словаре исключений [4rays] Exclusion_TI Cloud;

- заполняют информационный профиль срабатываний [4rays] Tech_TI IOC Hits Statistics (TTL = 30d), анализ которого позволяет увидеть все взаимодействия с фидами за последние 30 суток;

- заполняют технический лист [4rays] Tech_TI IOC Tracking Activity (TTL = 2d), который используется для генерации статистических корреляций.

- Технические правила Collect Hits Statistics сохраняют корреляционное событие только в случае, если сработало правило третьего порядка, поле Name добавлено в агрегацию для реализации механизма категоризации по полю S.4rays_EventCategory, имя правила корреляции доступно в поле CorrelationRuleName.

[4rays] Tech_TI IOC Detected

Порядок срабатывания правила корреляции - 2.

| Логика правила | Назначение технических полей | Генерация корреляционного события | Генерация алерта |

|---|---|---|---|

Message = "4rays TI Cloud: IOC hit added to statistics"И S.4rays_EventCategory = "4rays: Events from Attack Detection System" |

| нет | нет |

Message = "4rays TI Cloud: IOC hit added to statistics"И Code = BLACK | Message = "4rays TI Cloud: IOC detected"Code = High | ||

Message = "4rays TI Cloud: IOC hit added to statistics"И Code = GREY | Message = "4rays TI Cloud: IOC detected"Code = Medium | ||

| Message = "4rays TI Cloud: IOC detected"Code = Medium |

- пороговые значения срабатываний определяются в конфигурационном словаре [4rays] Config_TI Cloud Parameters (по умолчанию параметр N = 10 событий, параметр M = 3 суток);

- правило фиксирует срабатывание в стоп-листе [4rays] Tech_Alert Stop List (TTL = 1h), ограничивая генерацию корреляционных событий, при этом срабатывания доступны для анализа в активном листе [4rays] Tech_TI IOC Hits Statistics;

- правило сохраняет корреляционное событие только в случае, если сработало правило третьего порядка.

Alert_TI IOC Detected

Порядок срабатывания правила корреляции - 3.

| Логика правила | Генерация корреляционного события | Генерация алерта |

|---|---|---|

Message = "4rays TI Cloud: IOC detected"И Code = High | Корреляционное событие с критичностью High | Алерт с критичностью High (см. примечание) |

- Для настройки алерта требуются дополнительные действия, описанные в инструкции по настройке контента;

- Уникальными ключевыми полями алерта является комбинация полей VictimHostID и AttackerHostID.

[4rays] NoAlert_High_TI IOC Detected

Порядок срабатывания правила корреляции - 3.

| Логика правила | Генерация корреляционного события | Генерация алерта |

|---|---|---|

Message = "4rays TI Cloud: IOC detected"И Code != HighИ S.4rays_EventCategory = "4rays: Events from Attack Detection System" | Корреляционное событие с критичностью High | нет |

[4rays] NoAlert_Medium_TI IOC Detected

Порядок срабатывания правила корреляции - 3.

| Логика правила | Генерация корреляционного события | Генерация алерта |

|---|---|---|

Message = "4rays TI Cloud: IOC detected"И Code != HighИ S.4rays_EventCategory != "4rays: Events from Attack Detection System" | Корреляционное событие с критичностью Medium | нет |

Настройка детектирующего контента

Для настройки контента детектирования необходимо выполнить следующие шаги:

Настройка технической категории для событий СЗИ

Для повышения критичности срабатываний предназначен фильтр [4rays] Event from Detection System. Событиям от СЗИ, попадающим под этот фильтр, на корреляторе назначается техническая категория в поле расширенной схемы событий S.4rays_EventCategory.

- Для настройки категории добавьте обогащение на каждом из корреляторов, на котором планируется работа детектирующих правил: Ресурсы → Активные сервисы → Корреляторы → [выбрать коррелятор] → Редактирование коррелятора → Обогащение событий → Добавить обогащение

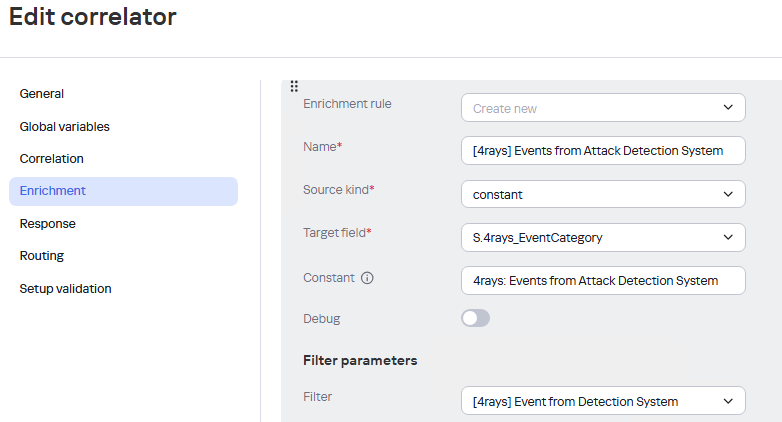

- Заполните основные поля следующими значениями (Рисунок 8):

- Название: [4rays] Events from Attack Detection System;

- Исходный тип: константа;

- Целевое поле: S.4rays_EventCategory;

- Константа: 4rays: Events from Attack Detection System;

- Фильтр: .../4rays TI Cloud/[4rays] Event from Detection System.

Рисунок 8 – Настройка обогащения на корреляторе KUMA

- Сохранить выполненные изменения.

Настройка правил логики детектирования

Для настройки логики детектирования привяжите указанные ниже правила к каждому из корреляторов, которыми обрабатываются проверяемые события:

- [4rays] Tech_TI IP IOC Collect Hits Statistics;

- [4rays] Tech_TI Domain or URL IOC Collect Hits Statistics;

- [4rays] Tech_TI Hash IOC Collect Hits Statistics;

- [4rays] Tech_TI IOC Detected.

Настройка правил логики оповещения

- Привяжите указанные ниже правила к каждому из корреляторов, которыми обрабатываются проверяемые события:

- [4rays] Alert_TI IOC Detected

- [4rays] NoAlert_High_TI IOC Detected

- [4rays] NoAlert_Medium_TI IOC Detected

-

При необходимости настройки алертов выполните следующие действия: Параметры → Другое (Алерты) → [выбрать тенант] → Параметры алертов → Связи правил сегментации → Добавить связь правила сегментации

-

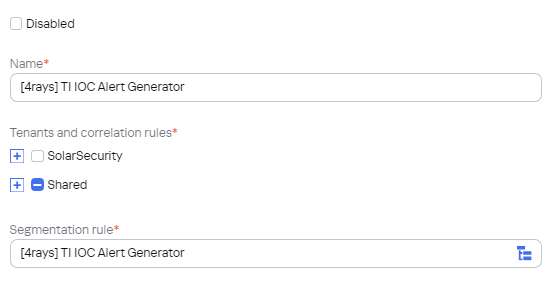

Заполните основные поля следующими значениями (Рисунок 9):

- Название: [4rays] TI IOC Alert Generator;

- Тенанты и правила корреляции: .../4rays TI Cloud/notification/[4rays] Alert_TI IOC Detected;

- Правило сегментации: .../4rays TI Cloud/[4rays] TI IOC Alert Generator.

Рисунок 9 – Настройка аллерта в KUMA

- Сохраните изменения.

Окончание настройки

Для окончания настройки примените изменения на всех задействованных корреляторах путем обновления параметров в меню: Ресурсы → Активные сервисы → Корреляторы → [выбрать необходимый коррелятор(ы)] → Обновить параметры

Примеры корреляционных срабатываний и нотификаций

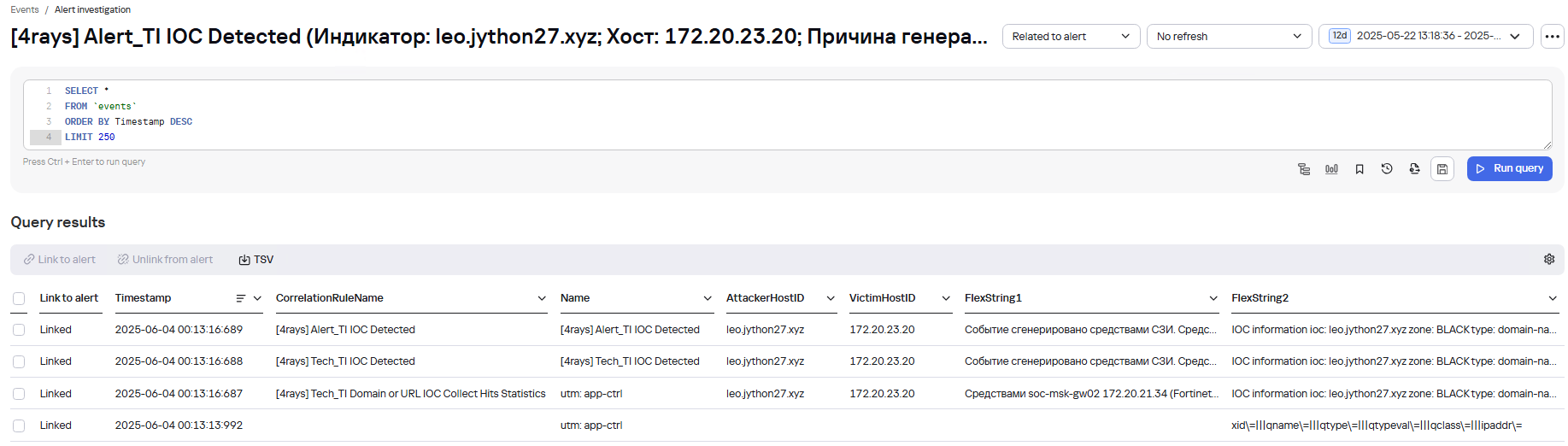

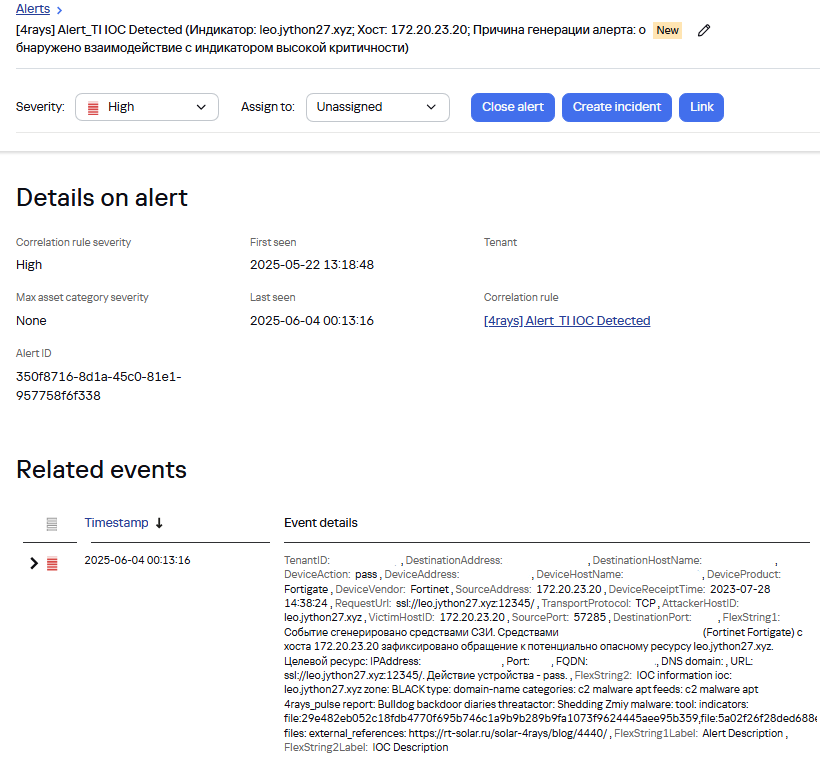

Пример срабатывания корреляционного правила [4rays] Alert_TI IOC Detected с критичностью High + Алерт на индикатор с зоной BLACK представлен на рисунках 10-11:

Рисунок 10 – Пример срабатывания индикатора с зоной BLACK

Рисунок 11 – Описание алерта на индикатор с зоной BLACK

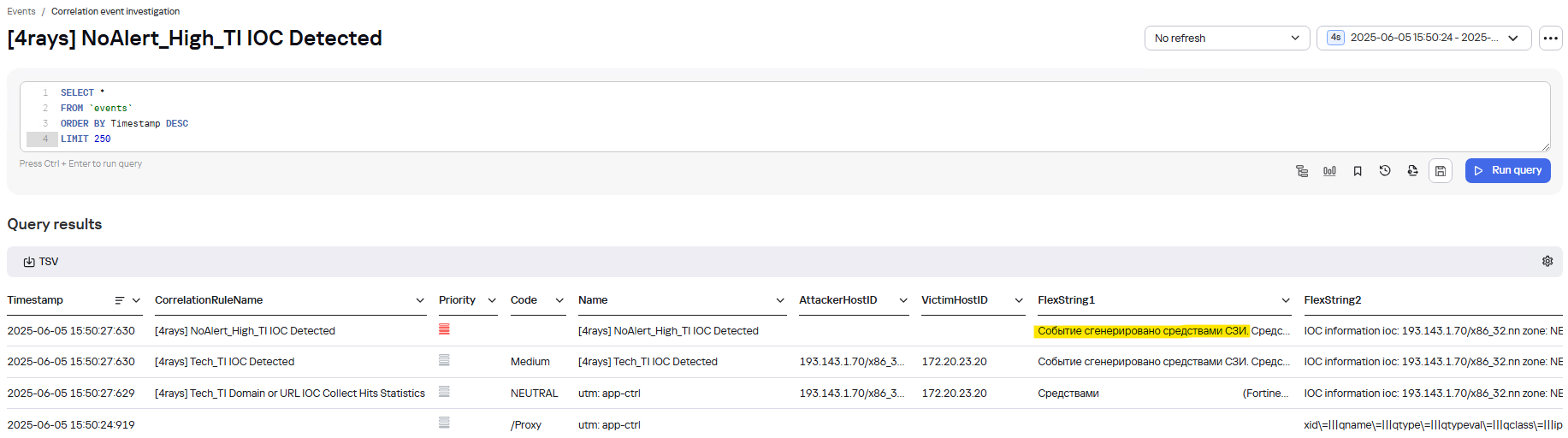

Пример срабатывания корреляционного правила [4rays] NoAlert_High_TI IOC Detected с критичностью High на индикатор с зоной GREY представлен на рисунке 12:

Рисунок 12 – Пример срабатывания High индикатора с зоной GREY

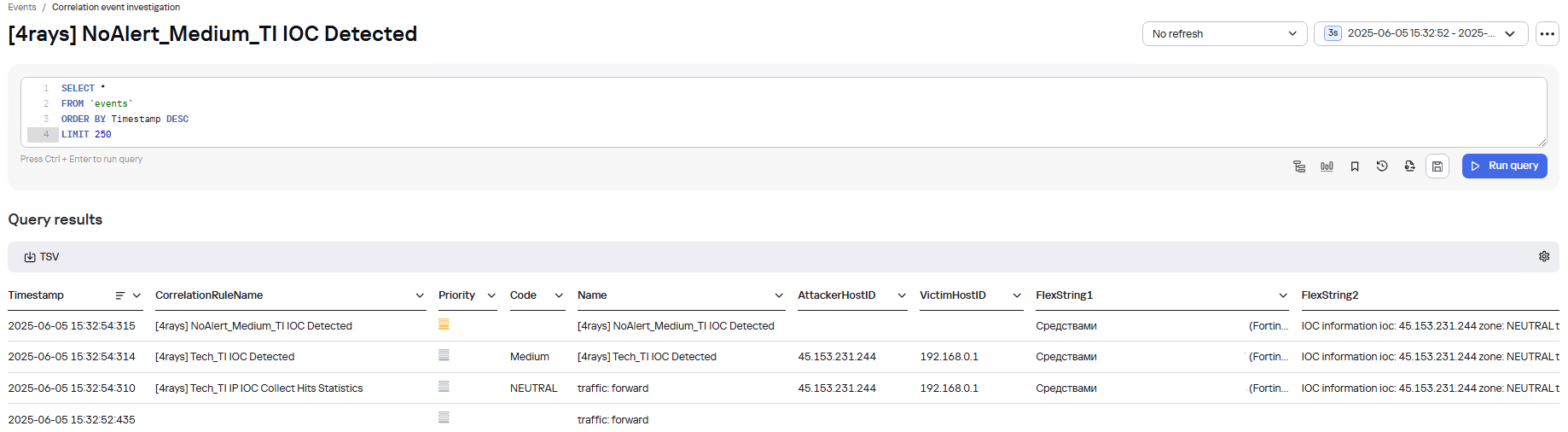

Пример срабатывания корреляционного правила [4rays] NoAlert_Medium_TI IOC Detected с критичностью Medium на индикатор с зоной NEUTRAL представлен на рисунке 13:

Рисунок 13 – Пример срабатывания Medium индикатора с зоной NEUTRAL

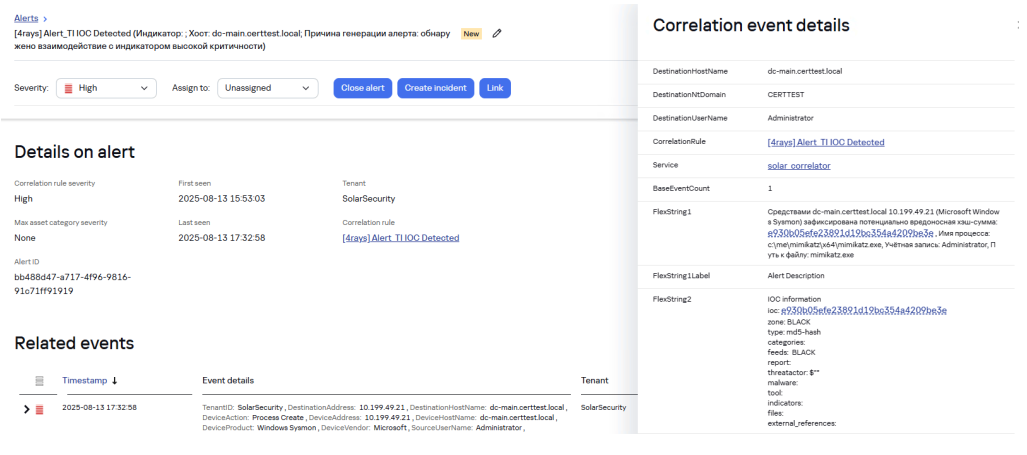

Пример срабатывания корреляционного правила [4rays] Alert_TI IOC Detected с критичностью High на индикатор с зоной BLACK представлен на рисунке 14:

Рисунок 14 – Пример срабатывания High индикатора с зоной BLACK